在当今的数字化时代,互联网不仅是日常生活中不可或缺的一部分,也是许多非法活动的温床。暗网,作为互联网的隐秘角落,一直以来都以其难以捉摸的特性吸引了大量好奇者。暗网的访问并不像普通网站那样简单,它的入口机制复杂且充满隐秘,只有经过特殊的路径和权限设置,才能顺利进入其中。

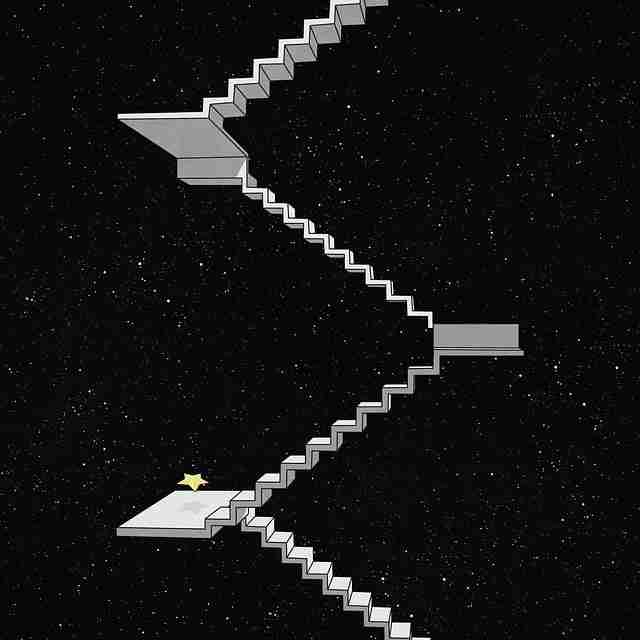

最近,关于暗网入口机制的一份工程图被曝光,引起了广泛关注。通过这份工程图,我们能够清晰地看到暗网如何通过细致的权限控制与跳转策略,保护其用户的隐私和安全。这些机制的设计,巧妙地隐藏了访问的真实路径,令外界难以轻易跟踪或阻止。

暗网入口的访问权限分布模式值得深入探讨。在这份工程图中,我们看到,暗网的入口并非一个固定的地址,而是通过多个随机生成的域名和地址,形成一个分布式的访问体系。这种分布模式不仅增加了外界对其访问路径的追踪难度,还能有效避免因单一节点的泄露而导致整个网络的暴露。

这种分布式的机制,结合了“零信任”原则,即每一个入口都无法单独提供完整的网络服务,用户必须在多个节点之间切换,才能找到通往目标网站的正确路径。这种设计极大地提高了安全性,使得任何恶意攻击者,即使获得了某一个入口的访问权限,也无法对整个暗网造成威胁。

暗网的访问权限还包含了精确的角色分配和认证机制。对于普通用户来说,他们只能访问部分节点,而特定的高权限用户则能够进入更多敏感区域。这种权限划分不仅确保了不同用户的安全,也避免了信息泄露的风险。每一个用户的身份认证过程,都涉及到多重加密验证,确保只有经过严格筛选的用户能够获得访问资格。

与此暗网的自动跳转策略也值得注意。每当用户尝试通过某个入口进入暗网时,系统会自动判断其身份和访问权限。如果权限不符合要求,系统将会将用户自动引导至其他页面或节点,避免直接拒绝访问,降低了攻击者通过直接拒绝入口来强行渗透的风险。这一策略既保证了系统的灵活性,也提升了访问的安全性。

除了基本的访问权限分布和跳转策略,暗网的入口机制还包含了更为复杂的隐匿技术,进一步提升了其不可预测性和不可追踪性。暗网的设计不仅仅是为了保护用户的隐私,还是为了应对各种外部威胁和攻击手段,展现了高度的适应性。

其中,最令人惊讶的技术便是动态入口切换机制。暗网并不依赖固定的访问路径,而是不断地通过加密算法生成新的入口地址。当用户访问某个入口时,系统会根据当前的安全状态,自动更新该入口地址,并将新的地址以加密方式提供给用户。这样的设计,使得任何尝试入侵或监听的行为都变得异常困难。

暗网的入口机制还充分考虑了信息传播的安全性。每个数据包在传输过程中都会经过多重加密,且通过多个中间节点进行转发,以确保信息的完整性和保密性。这种信息传输的方式,仿佛是一个迷宫,任何企图破坏或干扰的行为都会导致信息的损失或偏移,极大地增加了破解的难度。

自动跳转的策略在多重加密的基础上得到了进一步增强。系统不仅根据访问权限判断跳转的页面,还会根据外部环境的变化,如网络流量、恶意攻击等因素,动态调整跳转路径。这种自动化的智能判断机制,使得暗网在面对现代的黑客攻击和网络监听时,能够迅速做出反应,保持其安全性和匿名性。

除了安全性,暗网的入口机制还注重用户体验。尽管暗网的入口复杂,但设计者通过精细化的跳转策略和多层加密,使得用户在访问过程中感受到的延迟和复杂度降到最低。通过这一智能化的设计,用户在不知不觉中完成了多重身份验证,并能够顺利进入暗网的深层区域。整个过程,表面上看似简单,但却隐藏着层层安全防线,确保了每一个环节的安全性和保密性。

暗网入口机制的曝光为我们揭示了网络安全领域的一个重要趋势:高度分布式的访问权限控制与智能化的跳转策略。通过这种精心设计的机制,暗网不仅能够有效保护用户的隐私,还能够抵御外部的各种攻击与干扰。在未来,随着网络安全技术的不断发展,这样的机制可能会成为主流,为全球的网络安全体系提供重要的参考。